自動プロビジョニング設定

Azure ADに登録されているユーザーとグループを自動的に365 Alertに同期するための設定を行います。

Azure ADと365 Alertの間で同期されるユーザーの属性は以下の通りです。

| 属性 |

|---|

| メールアドレス |

| メールエイリアス |

| 状態 |

| 姓 |

| 名 |

| 表示名 |

| 上司 |

Azure ADと365 Alertの間で同期されるグループの属性は以下の通りです。

| 属性 |

|---|

| グループ名 |

| グループメンバー |

※ グループ所有者は同期対象外です。

自動プロビジョニングを開始すると約40分間隔で同期処理が実行されます。そのため、Azure ADで行った変更の反映に最大40分程度かかりますのでご注意ください。

1.365 Alertの設定

-

テナント管理者アカウントで、365 Alert管理ポータルにサインインします。サインイン方法はこちらを参照してください。

-

画面左のメニューから[テナント設定]>[プロフィール]をクリックします。表示されたテナントプロフィール画面の[シングルサインオン設定]で以下の設定を行い、[シングルサインオン設定更新]をクリックします。

- [シングルサインオンを有効にする]にチェックを付けます。

- [ユーザープロビジョニングを自動化する]にチェックを付けます。

- [ユーザー無効化要求受信時の処理]は、Azure ADからユーザー無効化要求が送信された際の365 Alert側での処理を選択します。以下のTIPを参考にして[無効化する]か[削除する]のいずれかを選択します。

tip

tipAzure ADからユーザー無効化要求が送信される契機は以下の通りです。

-

Azure AD上でユーザーが削除された場合

-

ユーザーのアプリ割り当てが削除された場合

-

ユーザーがスコープから外れた場合

また、以下の契機でAzure ADからユーザー削除要求が送信されますので、[無効化する]を選択した場合は、その際に365 Alertからユーザーが削除されます。

- Azure AD上でユーザーが完全削除された場合

※ ユーザー削除後30日経過すると完全削除されます。

-

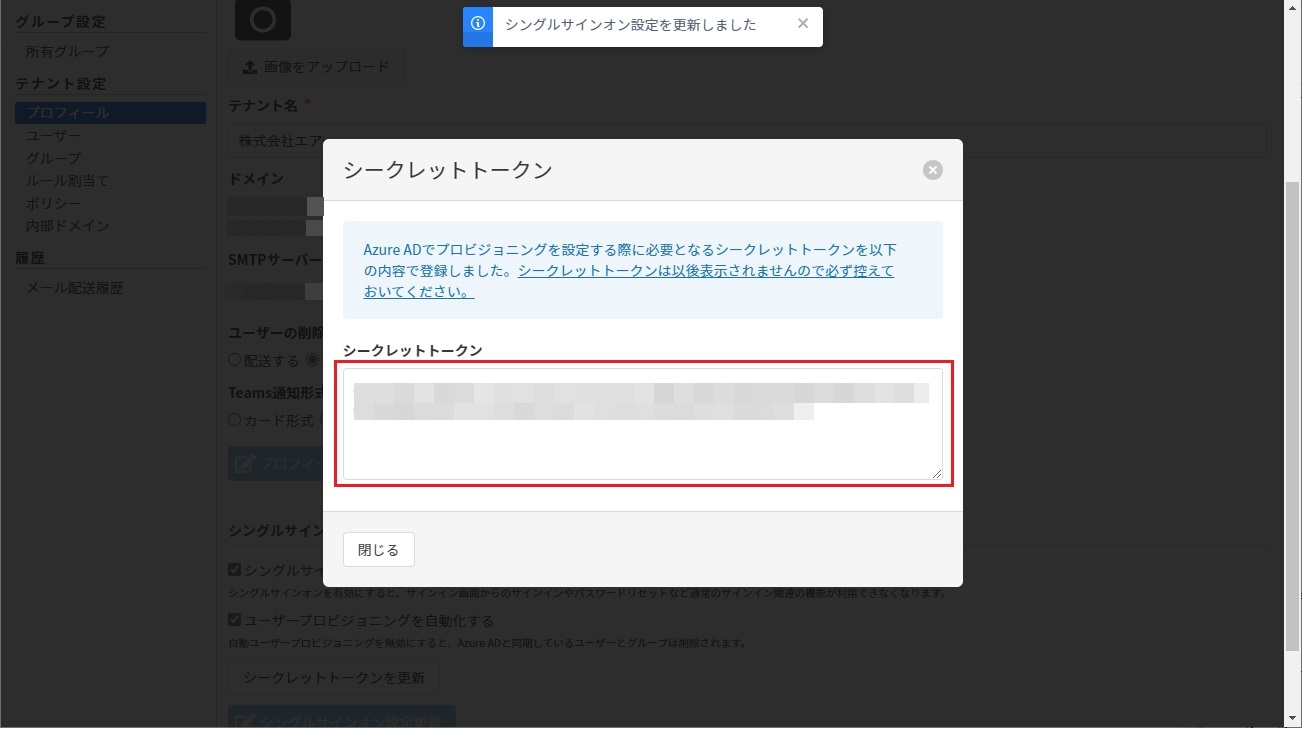

以下の画面が表示されます。画面に表示されたシークレットトークンは、後の手順で使用するため、メモしておきます。

2.Microsoft Azureの設定

-

管理者アカウントで、以下のURLからAzure AD管理センターにサインインします。

-

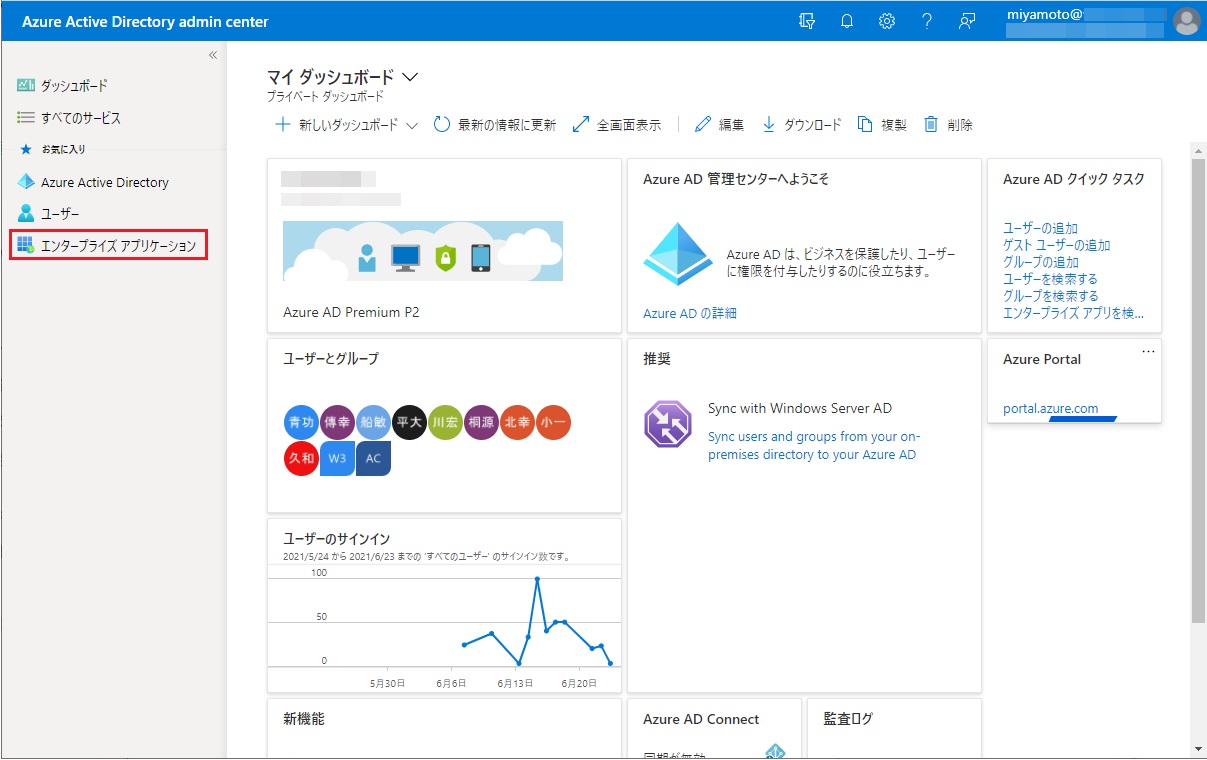

画面左のメニューから[エンタープライズ アプリケーション]をクリックします。

-

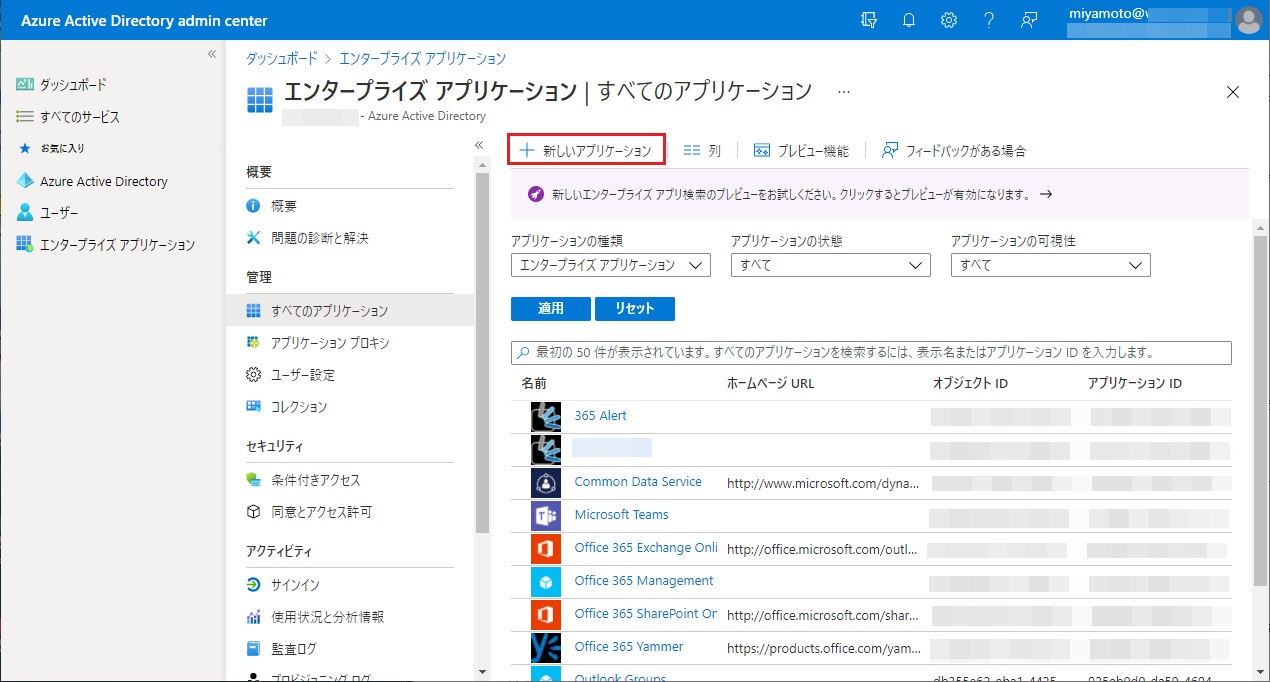

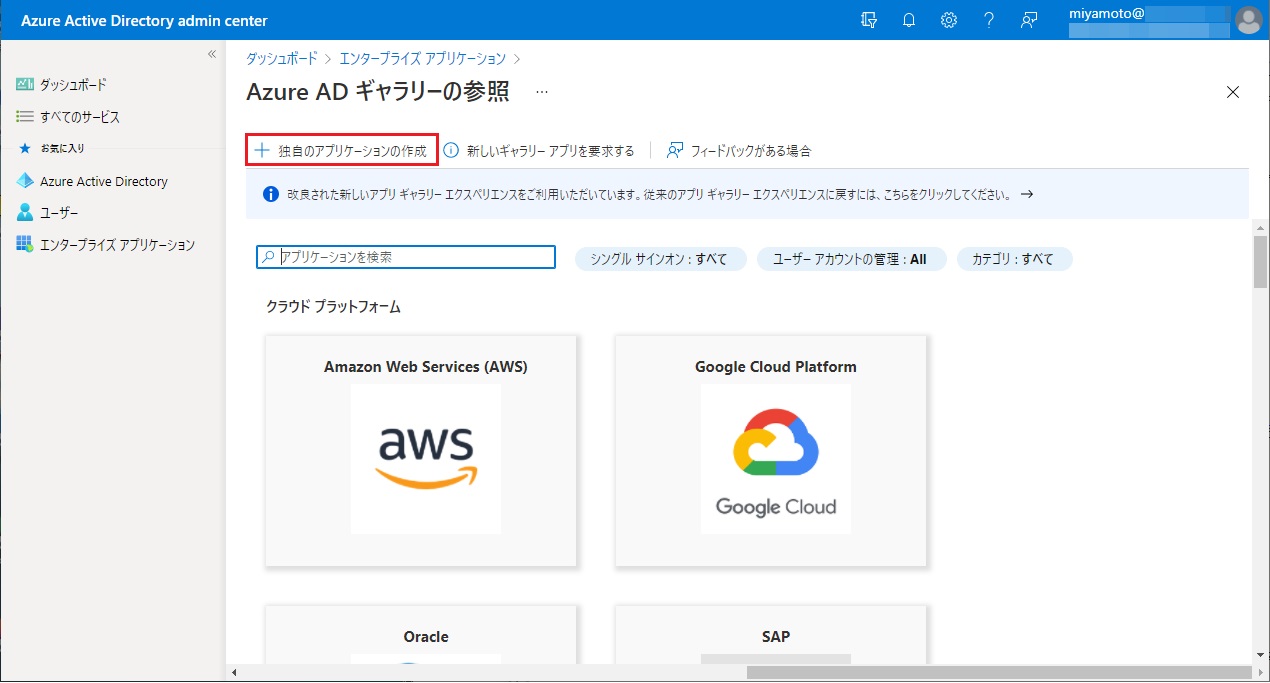

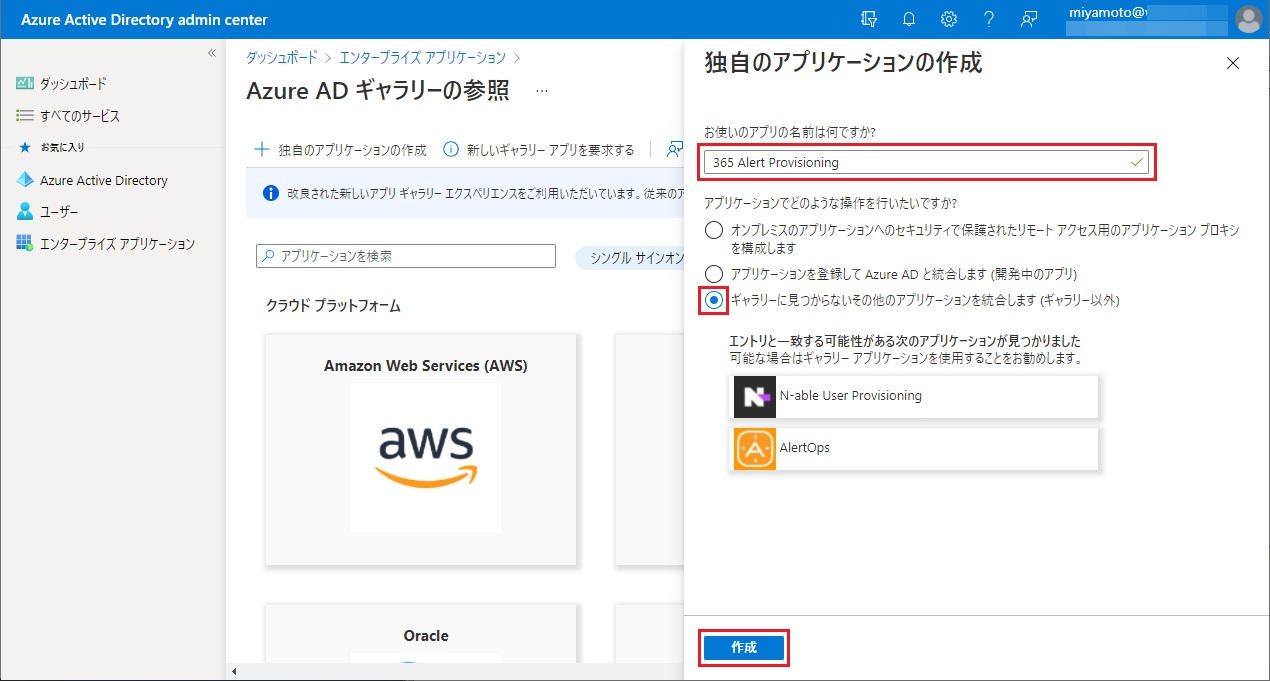

[+ 新しいアプリケーション] > [+ 独自のアプリケーションの作成]の順�にクリックします。

-

以下画面で、アプリケーションの名前に「365 Alert Provisioning」と入力し、[ギャラリーに見つからないその他のアプリケーションを統合します (ギャラリー以外)]オプションを選択して、[作成]をクリックします。

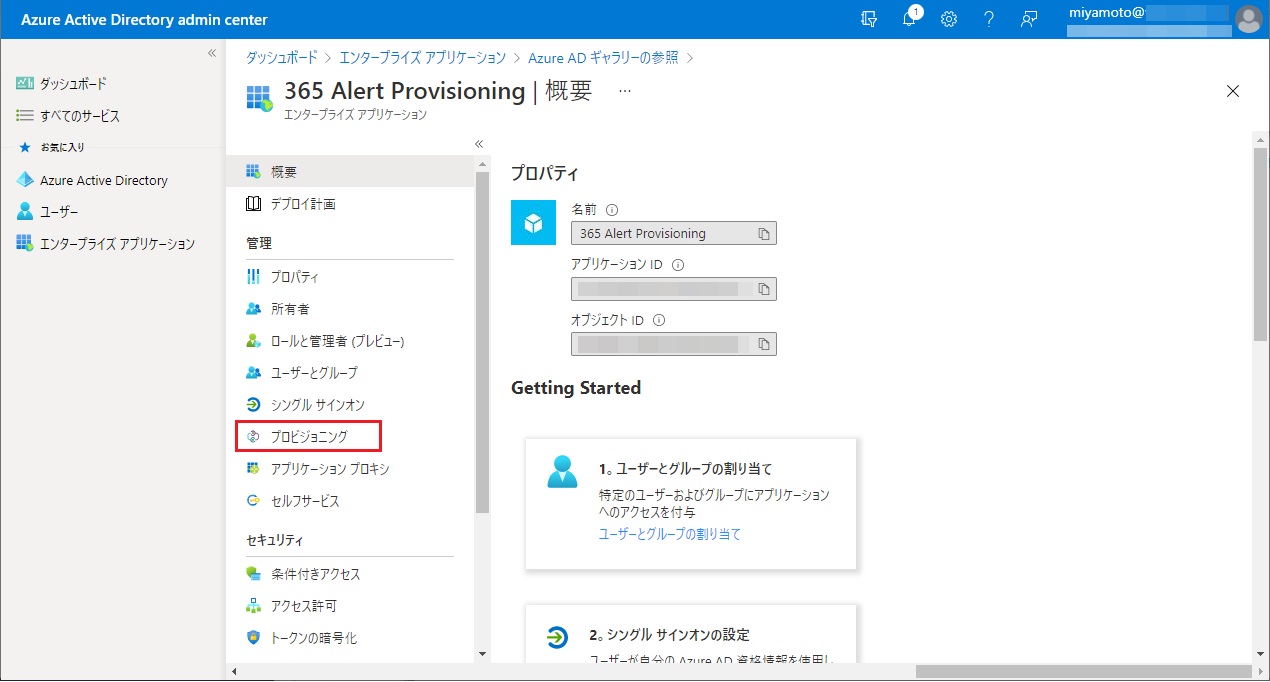

新しいアプリがエンタープライズ アプリケーションの一覧に追加され、そのアプリの管理画面が開きます。

-

アプリの管理画面で、左側のパネルにある[プロビジョニング]をクリックします。

-

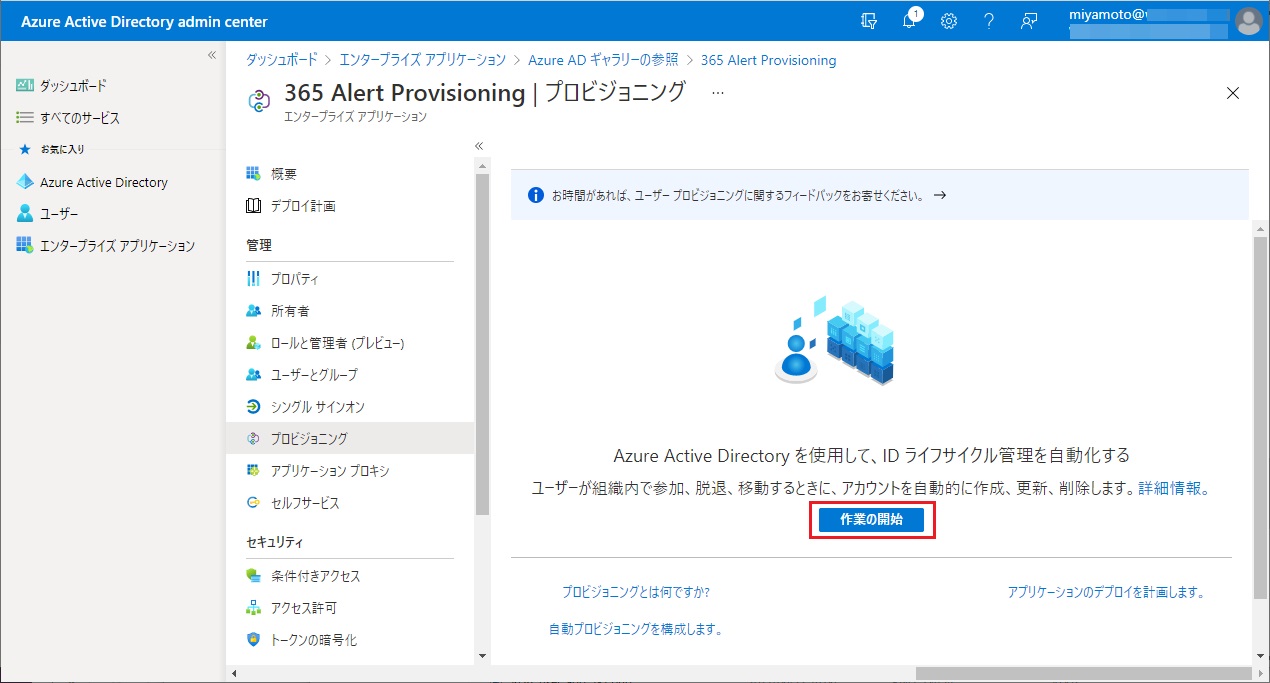

[作業の開始]をクリックします。

-

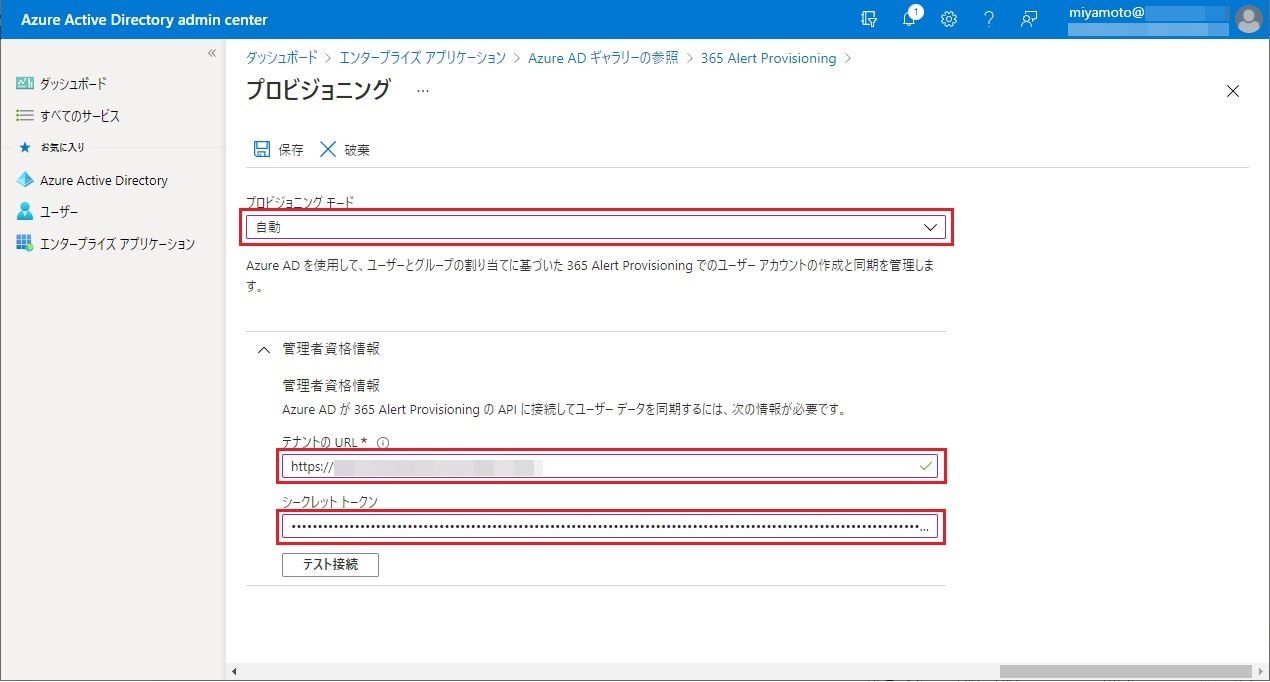

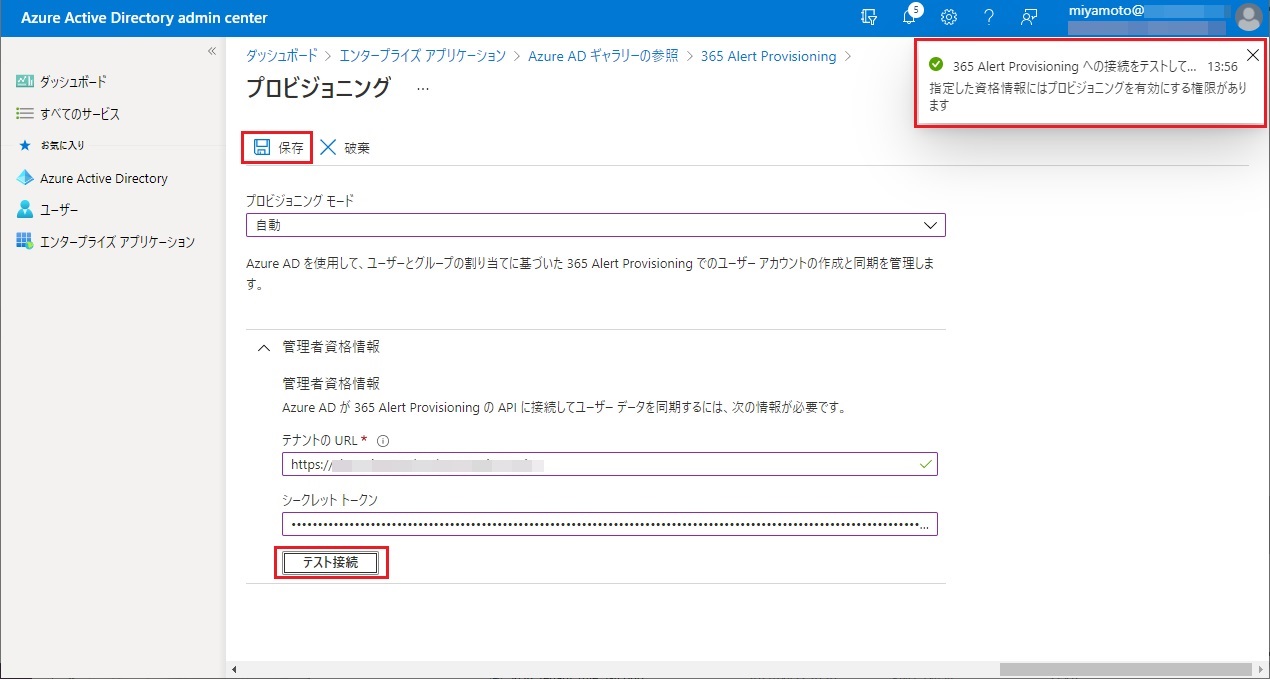

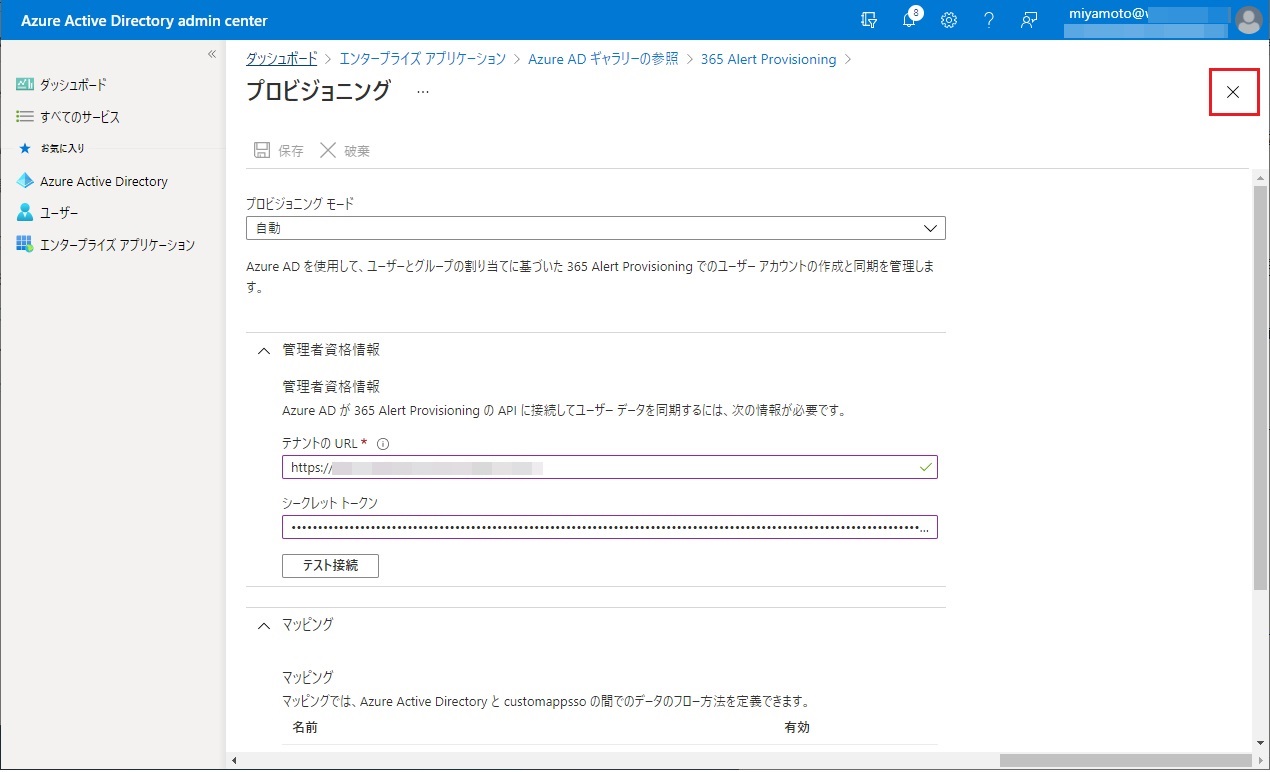

表示された画面で、次に示す設定を行います。

- [プロビジョニング モード]メニューの[自動]をクリックします。

- [テナントの URL]フィールドに、「自動プロビジョニングURL」(取得方法は下記NOTE参照)を入力します。

- [シークレット トークン]フィールドに、1.3.の手順にて365 Alert管理ポータルで生成したシークレットトークンを入力します。

note

note「自動プロビジョニングURL」は以下の手順で取得可能です。

- テナント管理者アカウントで、365 Alert管理ポータルにサインインします。サインイン方法はこちらを参照してください。

- 画面左のメニューから[テナント設定]の[プロフィール]をクリックします。

- 表示された[テナントプロフィール]画面の[自動プロビジョニングURL]項目の値をコピーします。

-

[テスト接続]をクリックして、Azure Active Directory による SCIM エンドポイントへの接続を試みます。

アプリケーションへの接続の試行に成功した場合は、[保存]をクリックして管理者資格情報を保存します。

※ 試行に失敗した場合は、エラー情報が表示されます。

-

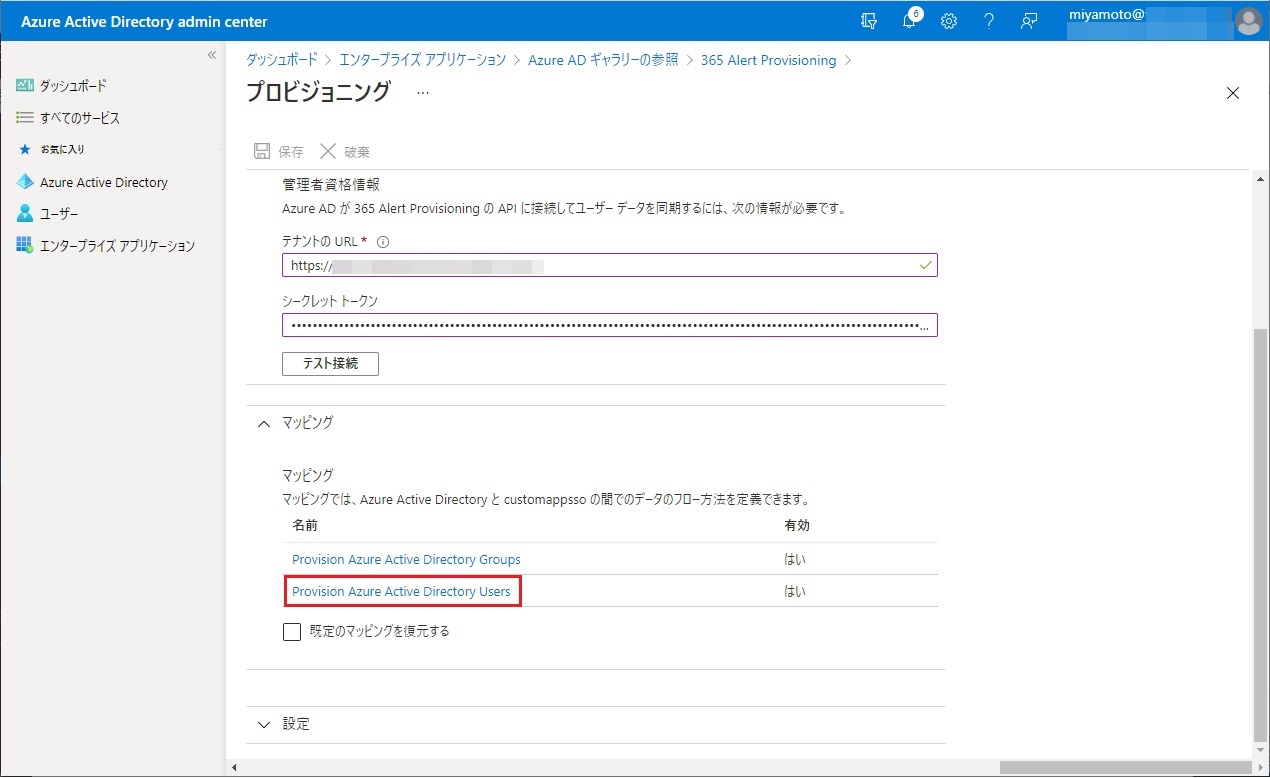

[マッピング]セクションの「Provision Azure Active Directory Users」リンクをクリックし[属性マッピング]画面を開きます。

-

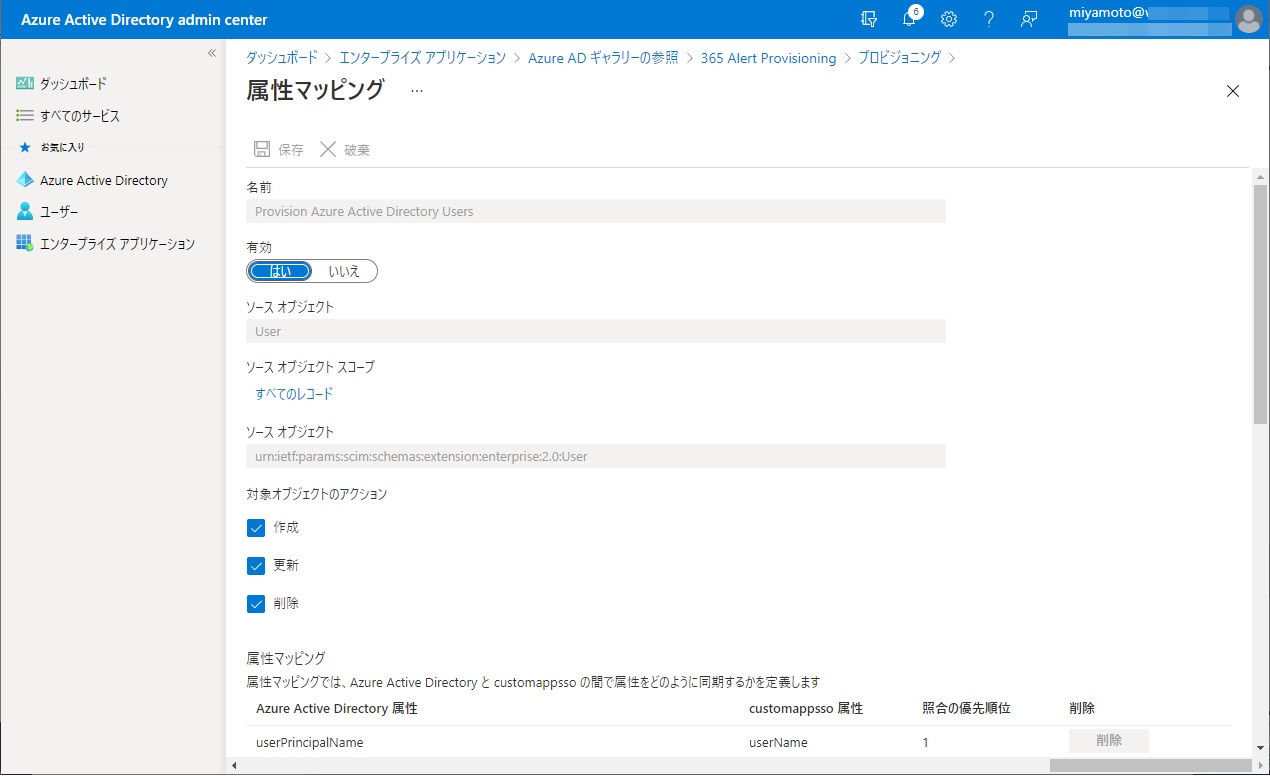

表示された画面で、次に示す設定を行います。

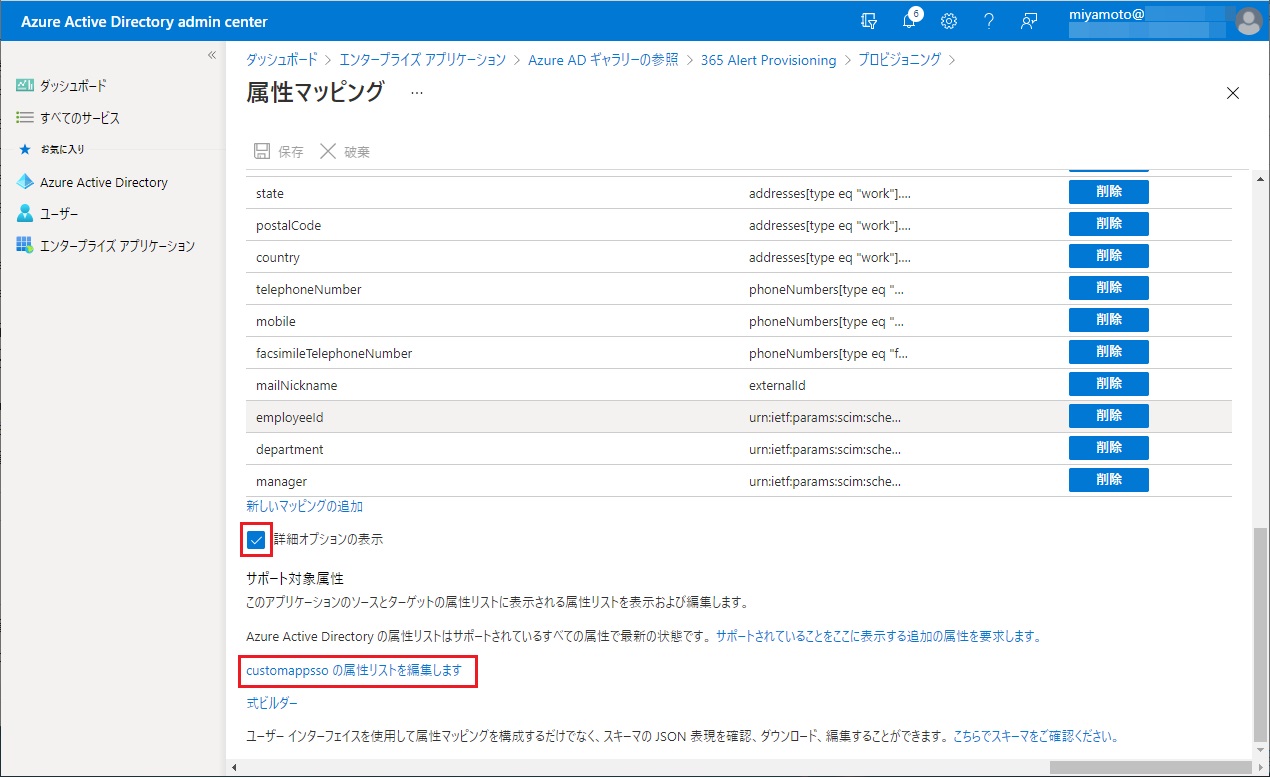

- 画面下部の「詳細オプションの表示」チェックボックスにチェ��ックを付けます。

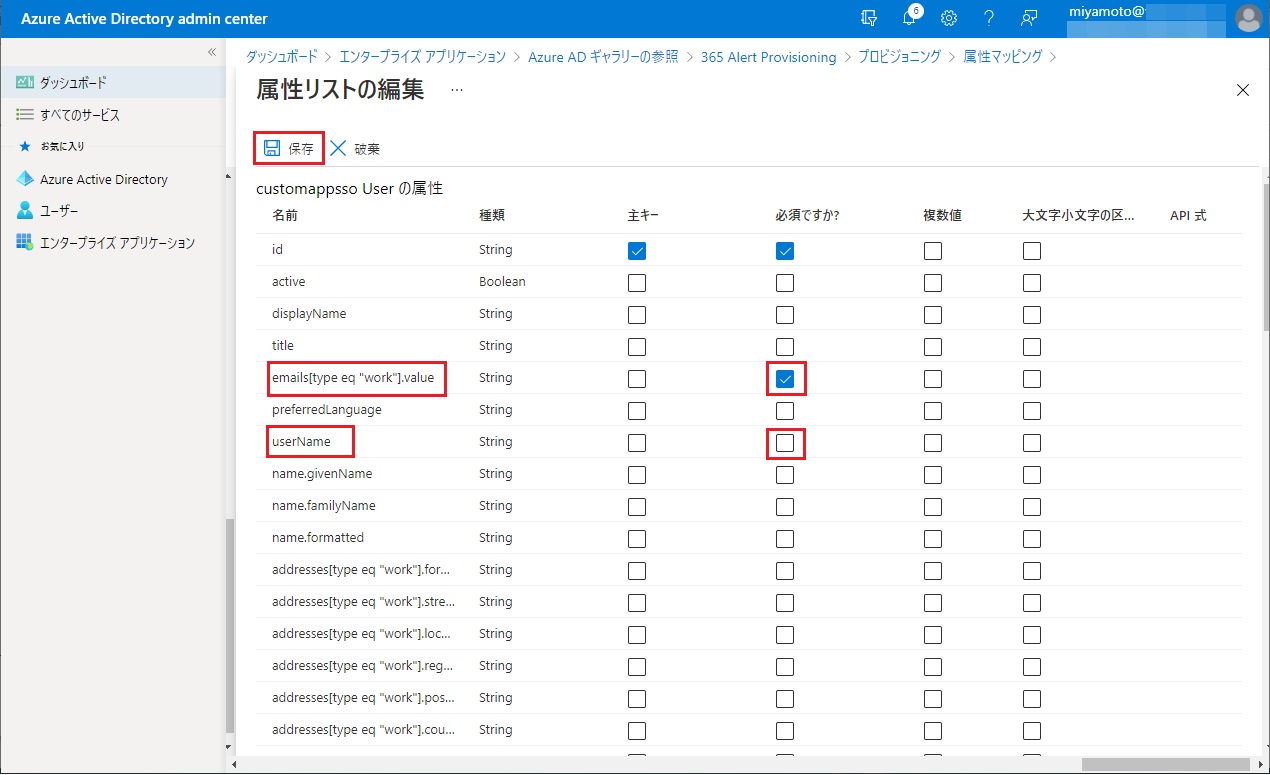

- 表示された「customappsso の属性リストを編集します」リンクをクリックし[属性リストの編集]画面を開きます。

-

表示された画面で、次に示す設定を行います。

- 名前が「emails[type eq "work"].value」の行の「必須ですか?」列にチェックを付けます。

- 名前が「userName」の行の「必須ですか?」列のチェックを外します。

- [保存]をクリックして属性リスト情報を保存します。

-

[属性マッピング]セクションで以下のようにマッピングの編集を行います。

- Azure Active Directory 属性が「mail」の行をクリックし以下の編集を行います。

- 「この属性を使用してオブジェクトを照合する」を「はい」に変更します。

- 「照合の優先順位」を「2」に変更します。

- 「OK」をクリックして編集内容を保存します。

- Azure Active Directory 属性が以下のものを残して、それ以外の属性を削除します。

- Switch([IsSoftDeleted], , "False", "True", "True", "False")

- displayName

- givenName

- surname

- manager

- Azure Active Directory 属性が「mail」の行をクリックし以下の編集を行います。

- 「照合の優先順位」を「1」に変更します。

- 「OK」をクリックして編集内容を保存します。

noteメールエイリアスを同期させたい場合は追加で以下の設定を行ってください。

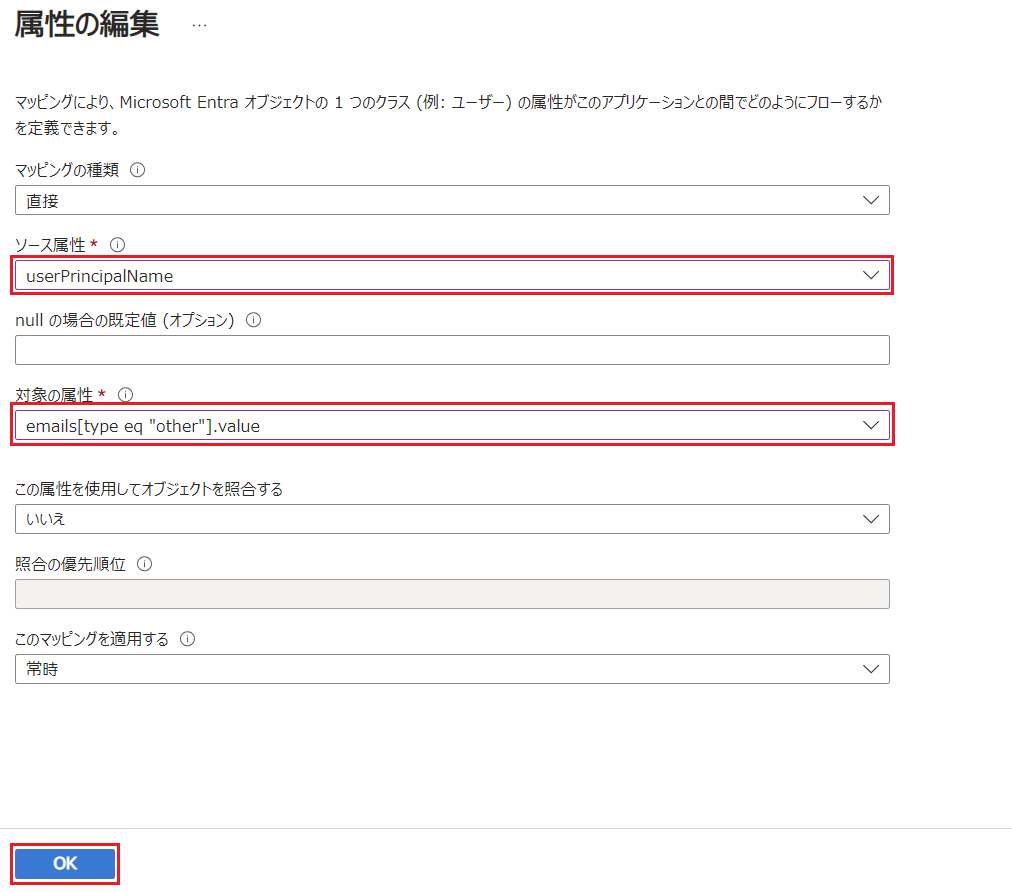

[新しいマッピングの追加]リンクをクリックして表示された[属性の編集]画面で、次に示す設定を行います。

-

「ソース属性」でメールエイリアスとして同期させたいAzure ADの属性を選択します。以下は、userPrincipalNameを同期項目として選択した場合の設定例です。メールエイリアスを設定する際の注意点についてはこちらを参照してください。

-

「対象の属性」で「emails[type eq "other"].value」を選択します。

-

「OK」をクリックして編集内容を保存します。

- Azure Active Directory 属性が「mail」の行をクリックし以下の編集を行います。

-

[保存]をクリックして属性マッピングを保存します。

-

右上の[×]をクリックして[属性マッピング]画面を閉じます。

-

右上の[×]をクリックして[プロビジョニング]画面を閉じます。

-

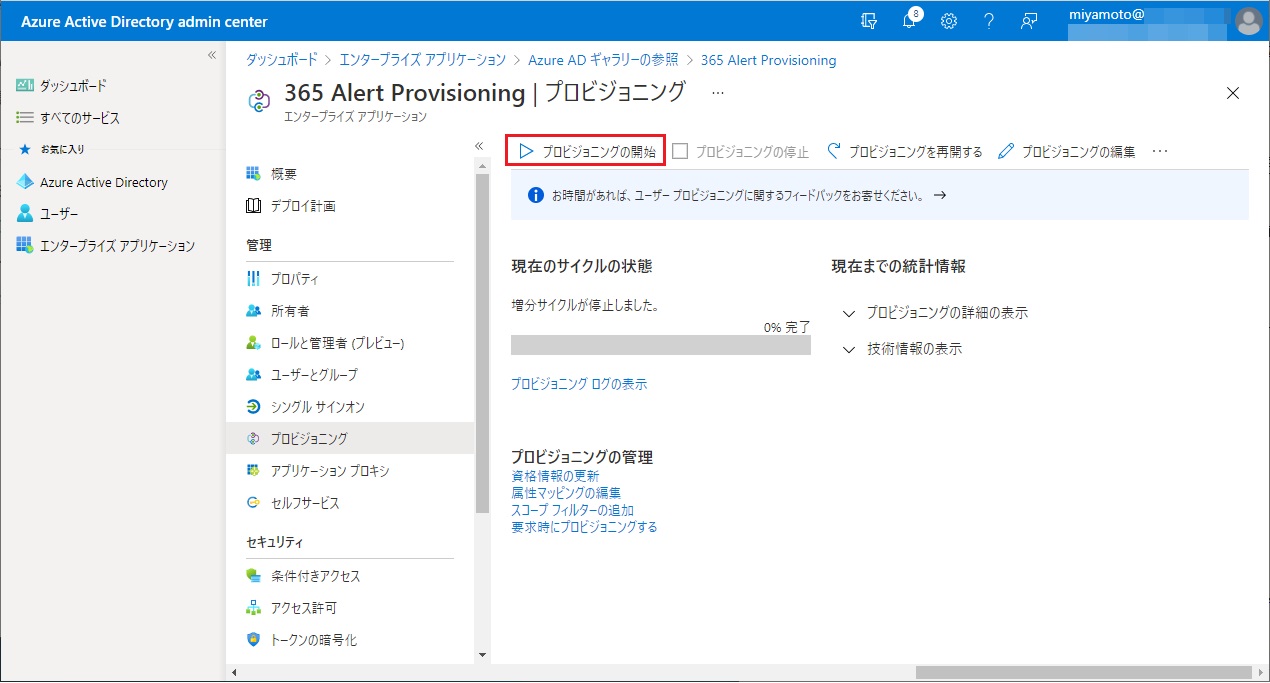

[プロビジョニングの開始]をクリックしてプロビジョニングを開始します。

3.ユーザーまたはグループの割り当て

割り当てには、ユーザーが追加される度に手動で割り当てを行う方法と、指定した条件に一致するユーザーを自動で割り当てる方法の2種類があります。

3-1. ユーザーまたはグループの割り当て

以下では、ユーザーが追加される度に手動で、365 Alertに同期するユーザーまたはグループを割り当てる方法を記載します。

-

管理者アカウントで、以下のURLからAzure AD管理センターにサインインします。

-

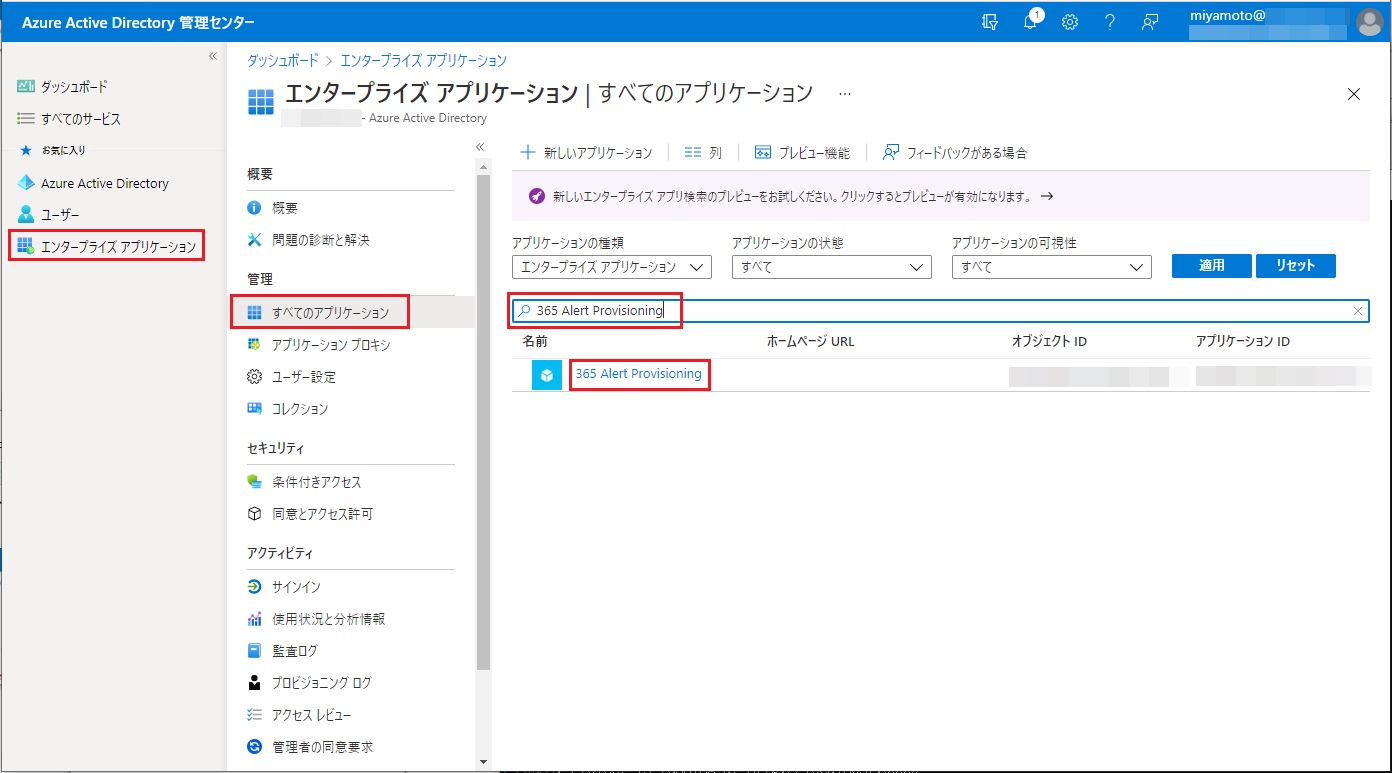

画面左のメニューから[エンタープライズアプリケーション]をクリックして、�[すべてのアプリケーション]をクリックします。

表示された画面で、検索ボックスに365 Alert Provisioningと入力して、表示された[365 Alert Provisioning]をクリックします。

-

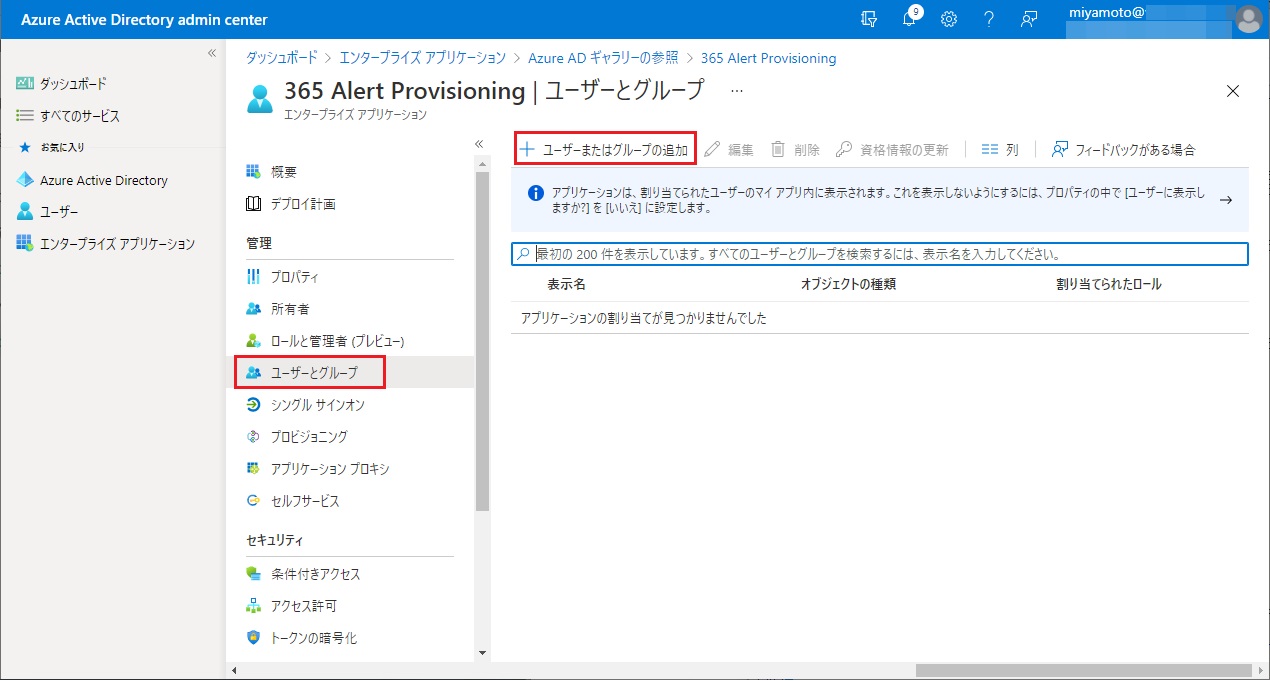

画面左のメニューから[ユーザーとグループ]をクリックして、[+ ユーザーまたはグループの追加]をクリックします。

-

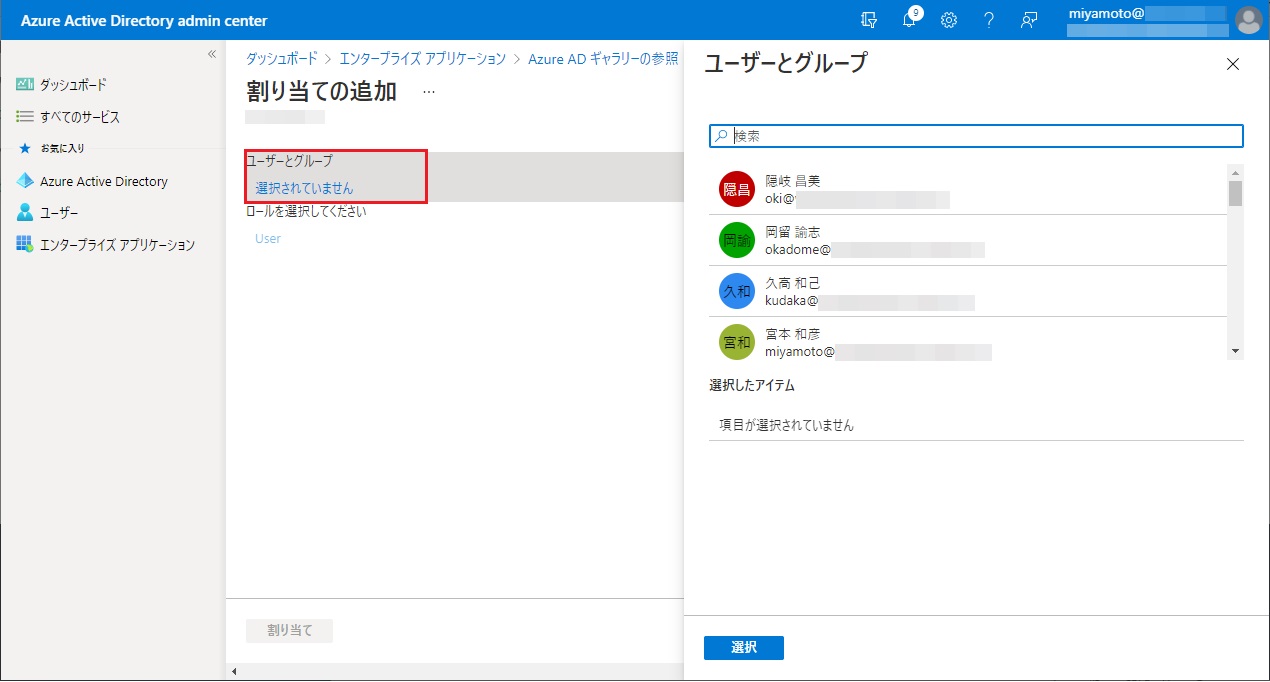

[選択されていません]をクリックして、ユーザーまたはグループを選択します。

note申請したドメインのユーザーのみ選択してください。

申請したドメインのユーザー以外を選択すると、同期処理時にエラーが発生して、同期処理が止まってしまう可能性があります。note入れ子のグループは、Azure ADでサポートされていないため、指定出来ません。

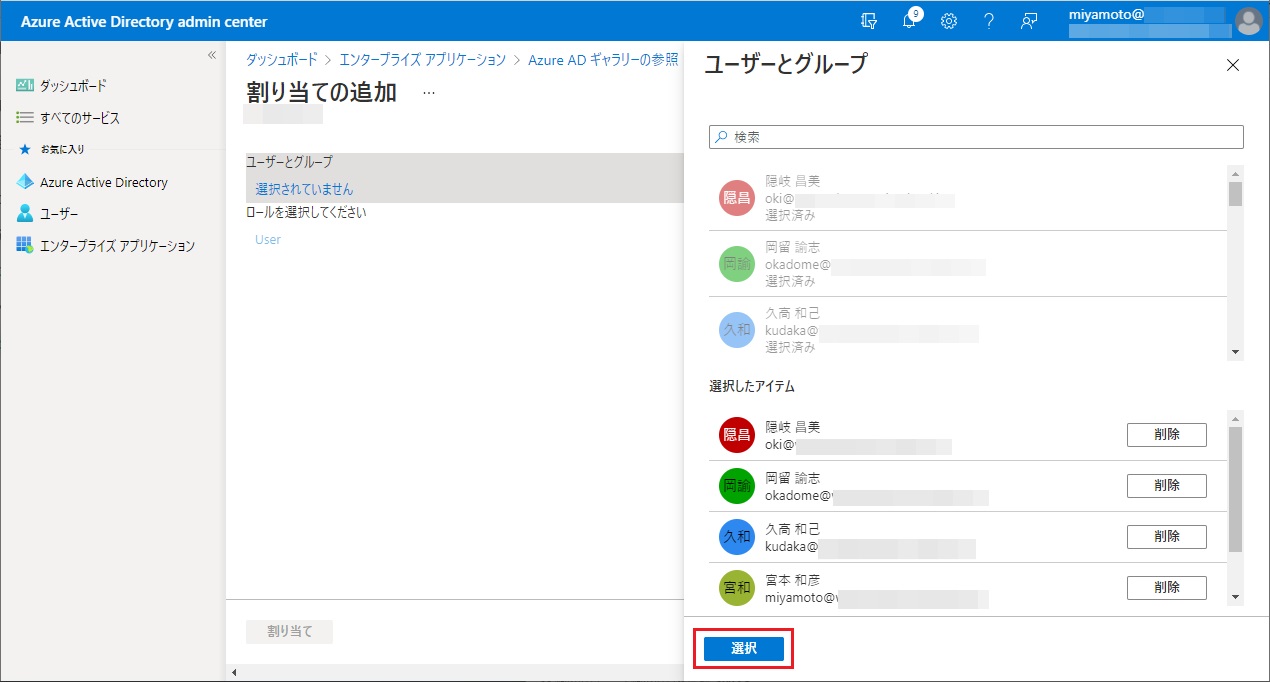

詳細についてはMicrosoftのドキュメントを参照してください。note365 Alertの設定でユーザープロビジョニングの自動化を解除すると、Azure ADから同期されているユーザーは全て365Alertから削除されます。

そのため、365Alertのテナント管理者は同期対象にせず、「365 Alert管理ポータル」からユ��ーザー登録を行うことを推奨します。

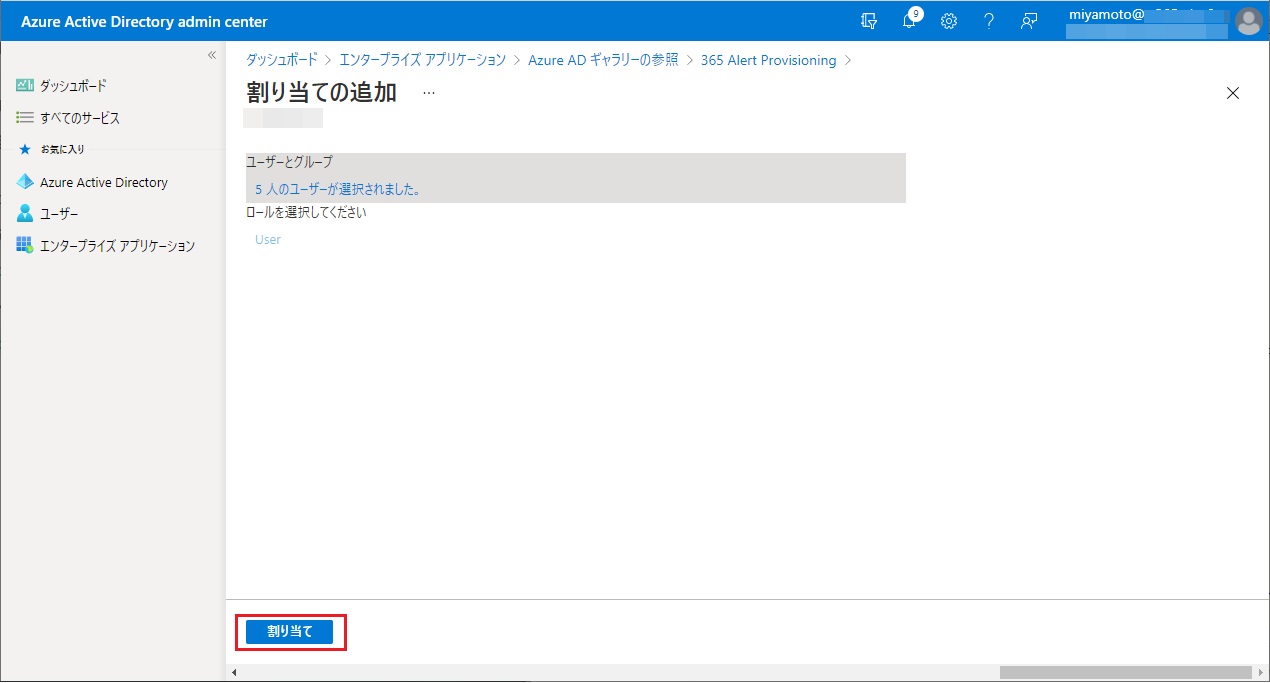

-

[選択]をクリックします。

-

[割り当て]をクリックします。

-

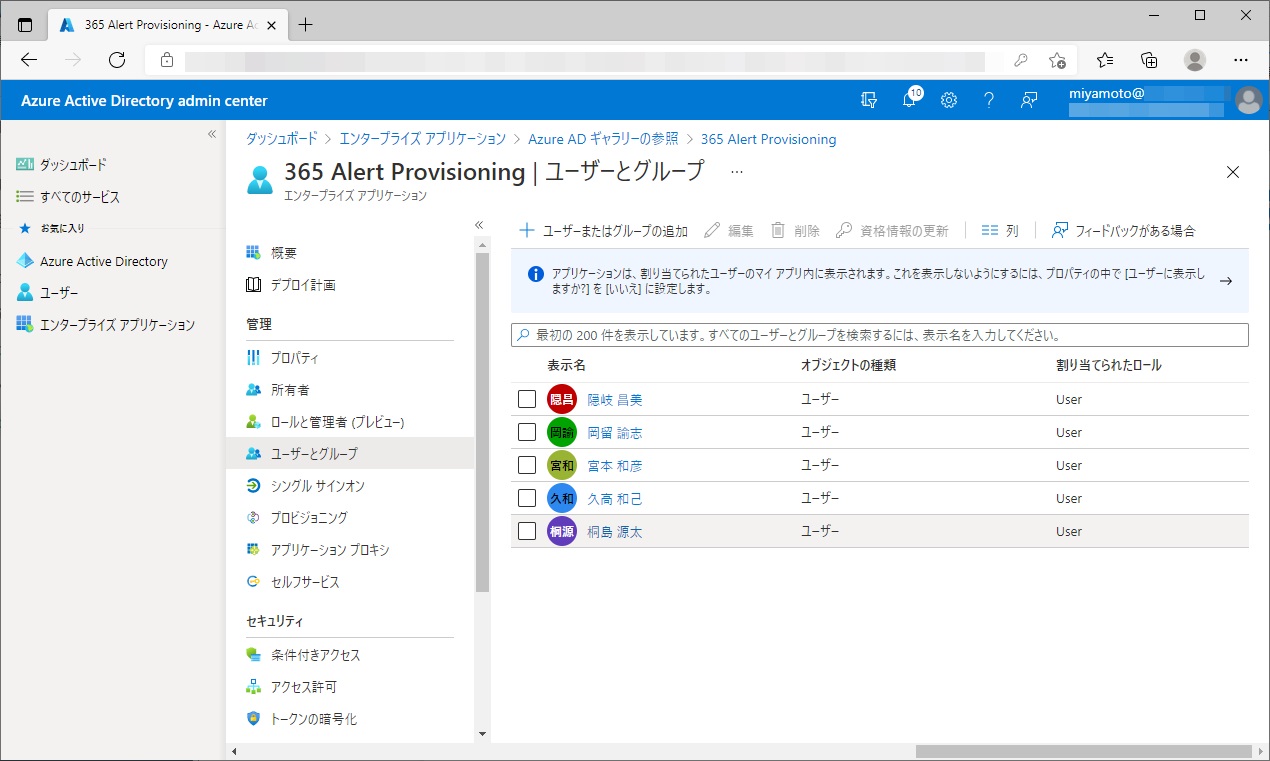

以下の画面が表示されます。

3-2. 動的グループによるユーザーの割り当て

以下では、動的グループを使用して、自動で365 Alertに同期するユーザーを割り当てる方法を記載します。

Azure ADでは、ユーザーの属性に基づいてグループメンバーを決定するルール(動的メンバーシップルール)を用いてグループを作成することが可能です。このグループを動的グループと呼びます。

ここでは例として、メールアドレスのドメインがexample.jpまたはexample.comのユーザーから構成される動的グループの作成方法を記載します。

下記手順の[動的メンバーシップルール]を変更することにより、さまざまな条件で動的グループを構成することが可能です。

詳細についてはMicrosoftのドキュメントを参照してください。

-

管理者アカウントで、以下のURLからAzure AD管理センターにサインインします。

-

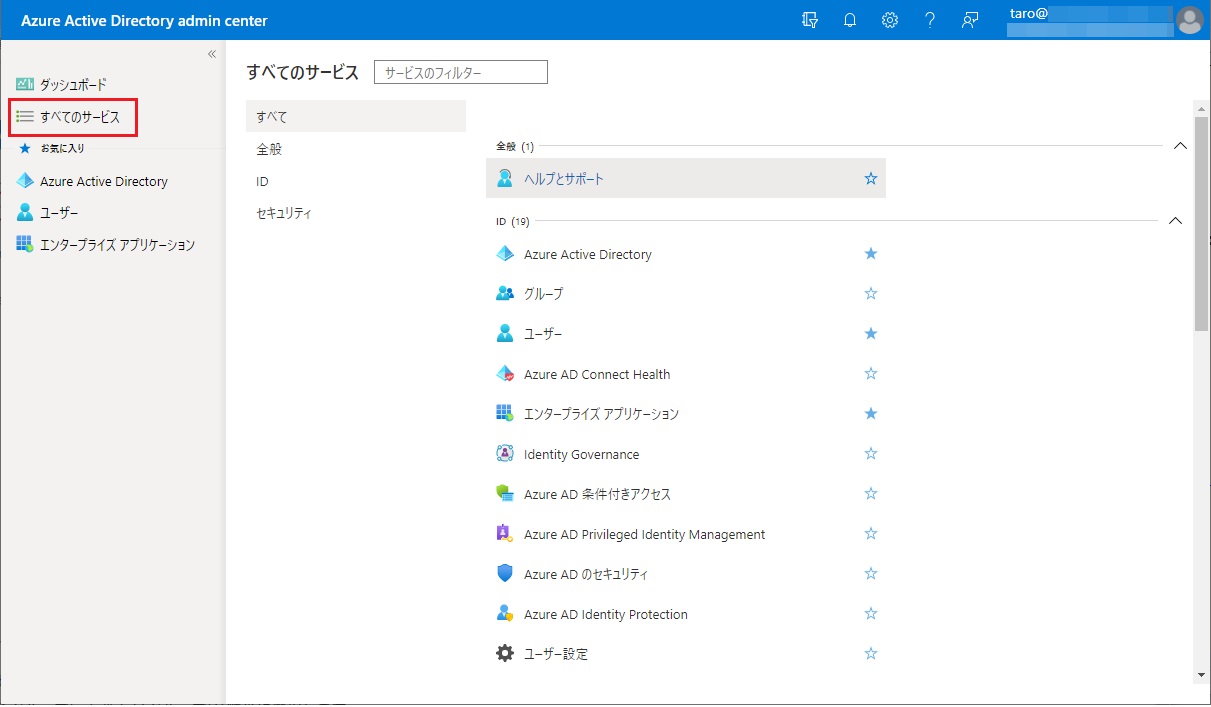

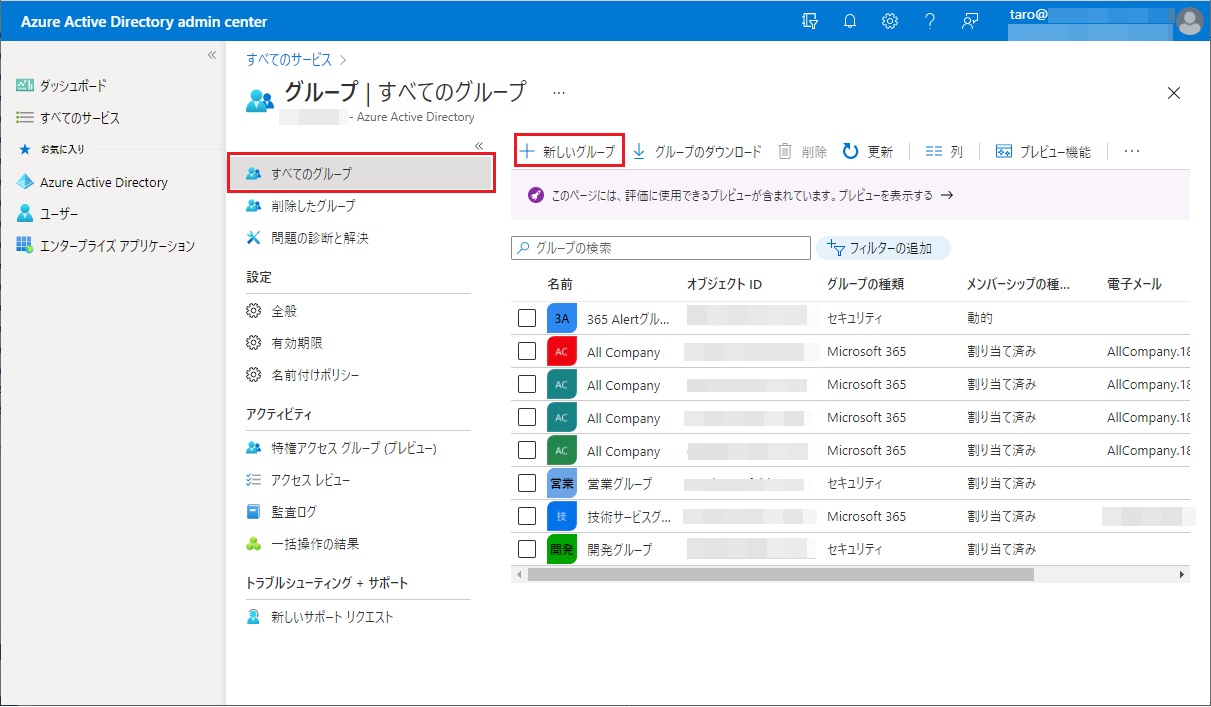

画面左のメニューから[すべてのサービス]をクリックします。

-

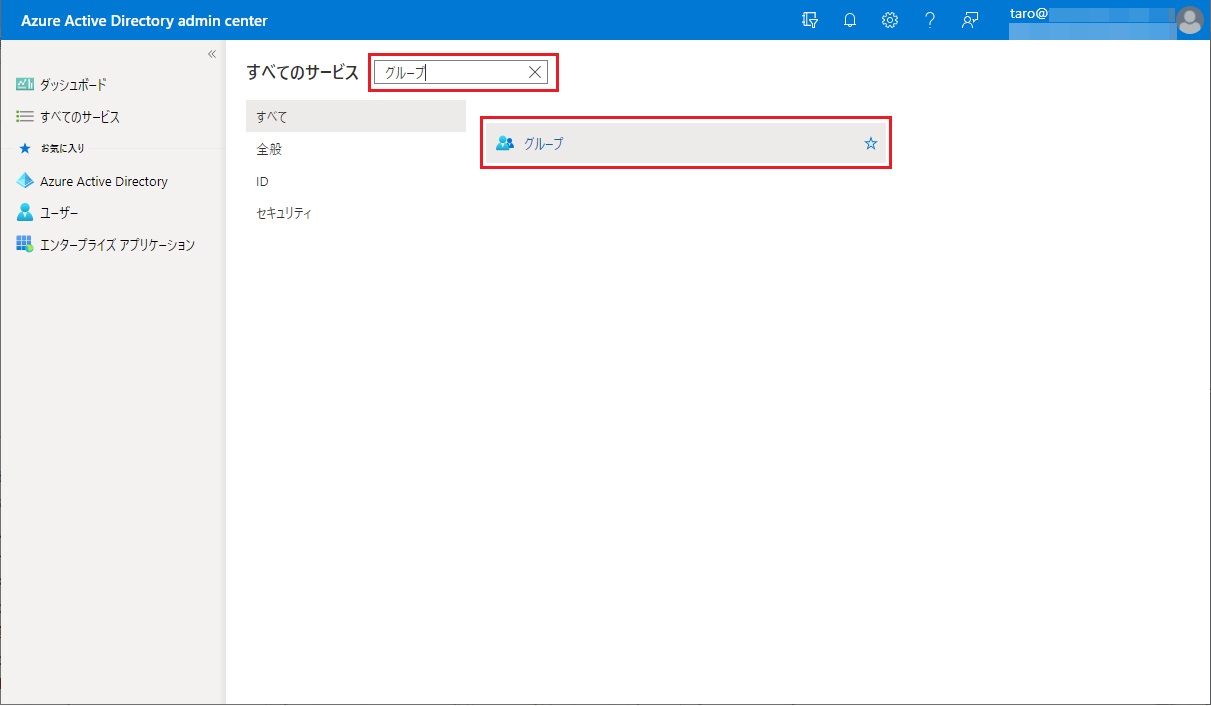

[サービスのフィルター]で[グループ]を検索して選択します。

-

[すべてのグループ] > [+新しいグループ]と順番に選択します。

-

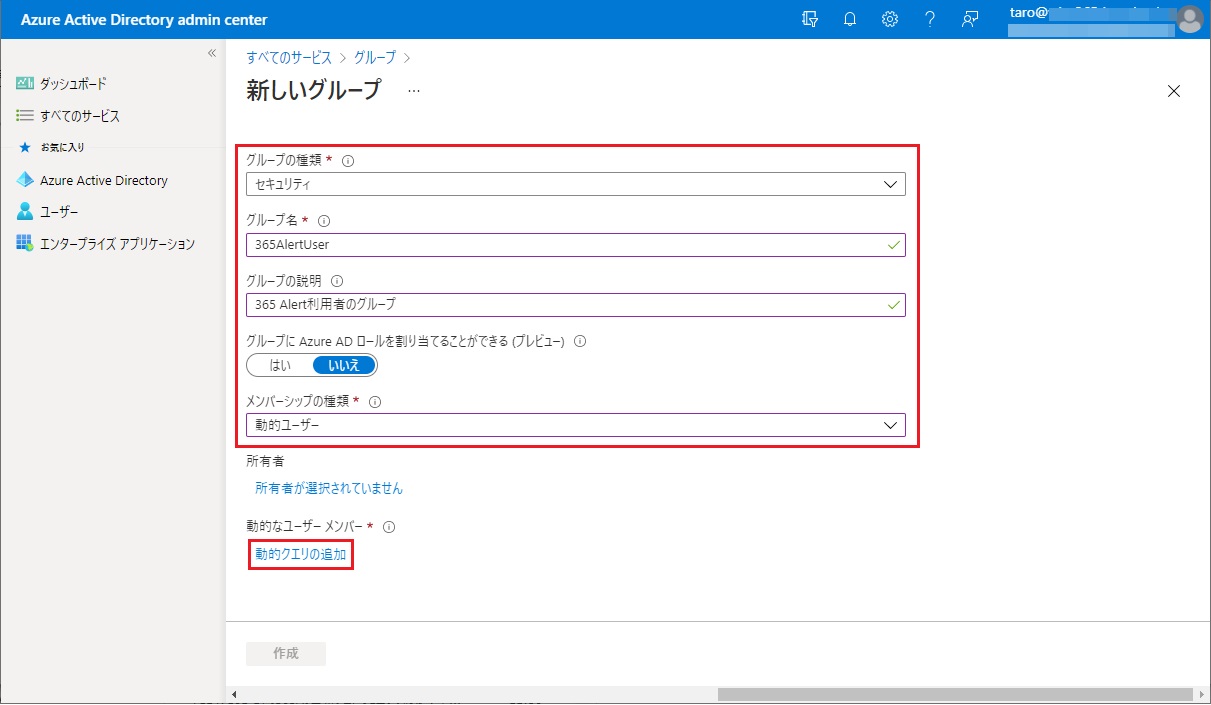

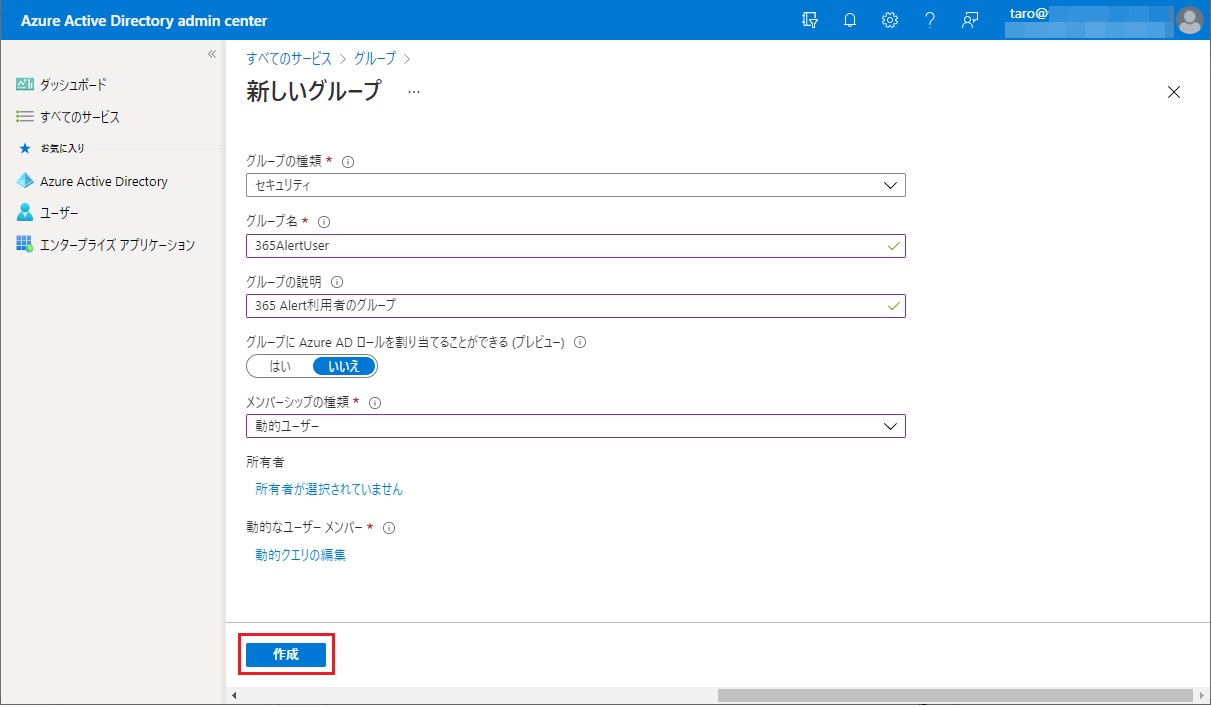

[新しいグループ]ページで、以下の内容を入力後、[動的クエリの追加]リンクをクリックします。

項目 設定値 グループの種類 セキュリティ グループの説明 <任意のグループの説明> グループに Azure AD ロールを割り当てることができる いいえ グループ名 <任意のグループ名> メンバーシップの種類 動的ユーザー

-

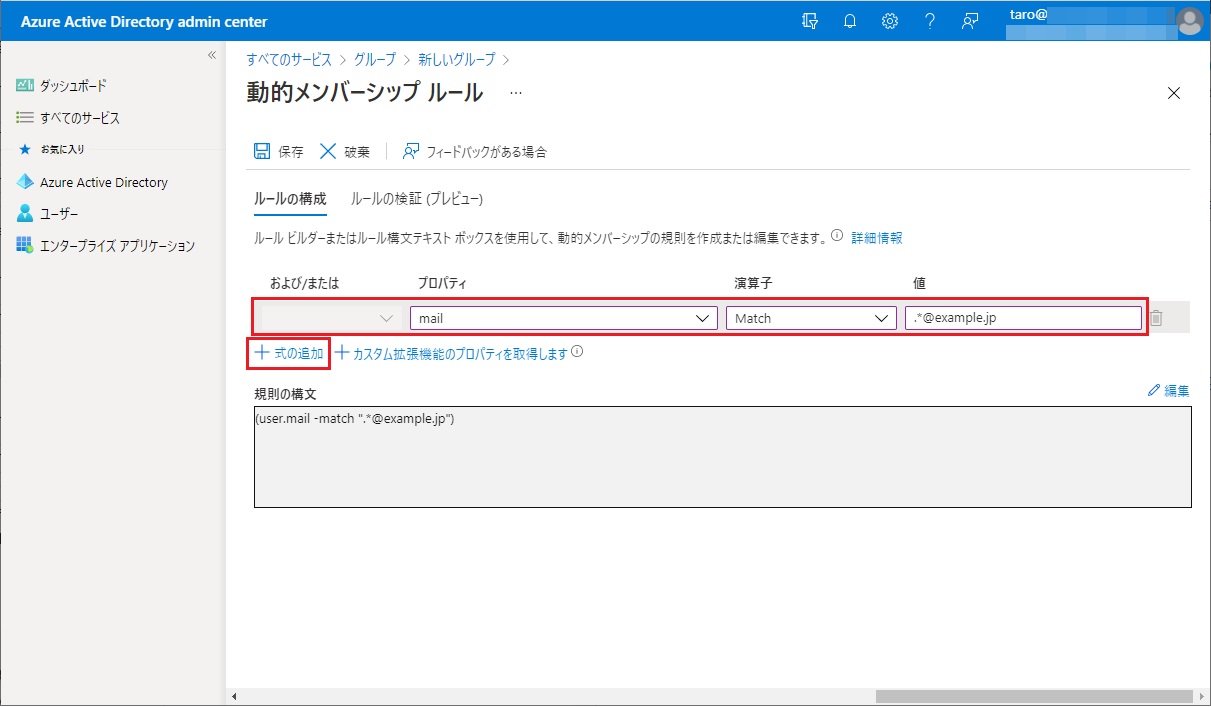

[動的メンバーシップルール]ページで以下の内容を入力後、[+式の追加]をクリックします。

項目 設定値 および/または 入力なし プロパティ mail 演算子 Match 値 メールアドレスのドメイン

例).*@example.jp

-

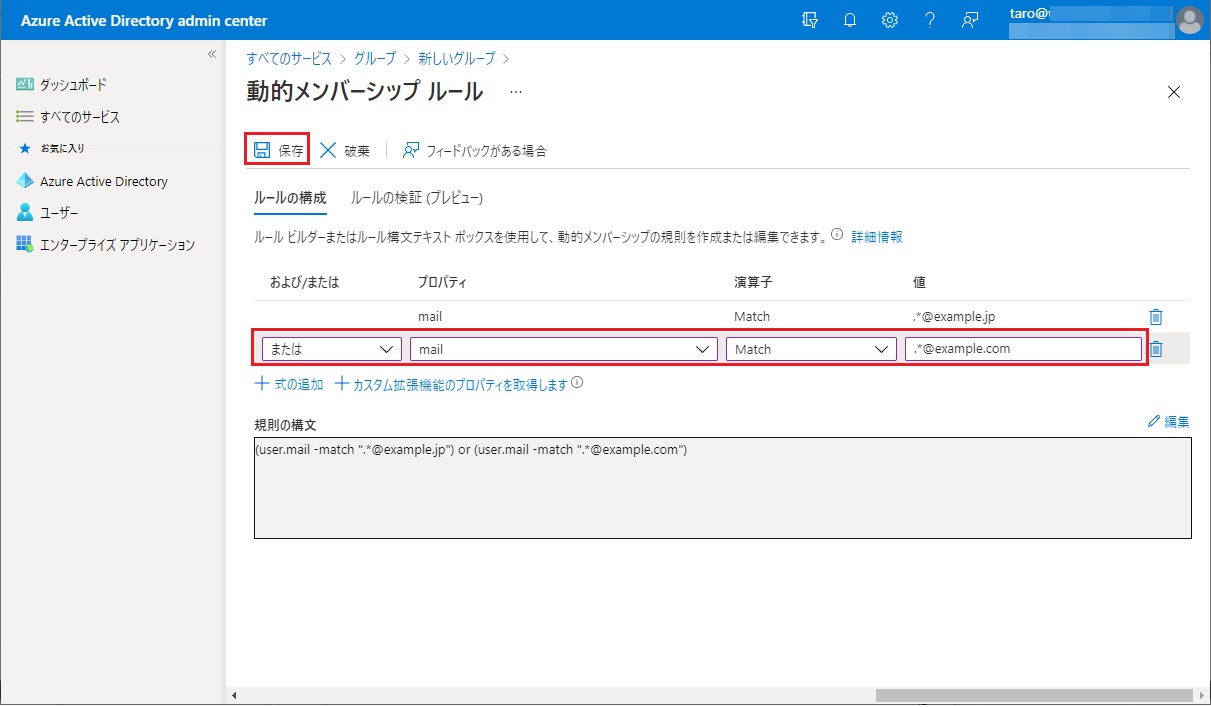

[動的メンバーシップルール]ページで以下の内容を入力後、[保存]をクリックします。

項目 設定値 および/または または プロパティ mail 演算子 Match 値 メールアドレスのドメイン

例).*@example.com note

note365 Alertの設定でユーザープロビジョニングの自動化を解除すると、Azure ADから同期されているユーザーは全て365Alertから削除されます。 そのため、365 Alertのテナント管理者は同期対象にせず、「365 Alert管理ポータル」からユーザー登録を行うことを推奨します。

例えば、テナント管理者admin@example.jpとadmin@example.comを動的グループから除外する場合は[規則の構文]の[編集]リンクをクリックして、下記の規則を記入してください。((user.mail -match ".*@example.jp") or (user.mail -match ".*@example.com")) and (user.mail -ne "admin@example.jp") and (user.mail -ne "admin@example.com") -

[新しいグループ]ページに戻ってくるので、[作成]をクリックします。

-

上記で作成したグループを「3-1.ユーザーまたはグループの割り当て」の手順にしたがって割り当てます。

以上で、自動プロビジョニング設定は完了です。